엔사이퍼시큐리티가 후원하고 포네몬 연구소(PONEMON INSTITUTE)가 실시한 2019년 한국 암호화 동향 보고서의 결과가 공개되었습니다.

포네몬 연구소는 한국 암호화 기술의 이용 실태 및 암호화가 보안 태세에 미치는 영향을 알아보기 위해 한국의 업계 종사자 325명을 대상으로 설문조사를 실시했습니다.

2005년 미국 표본 응답자들을 대상으로 처음 실시된 암호화 동향 설문조사가 이제 호주, 브라질, 프랑스, 독일, 홍콩&대만, 인도, 일본, 멕시코, 중동, 러시아 연방, 한국, 동남아, 영국, 미국 등 총 14개 지역으로 확대되었습니다.

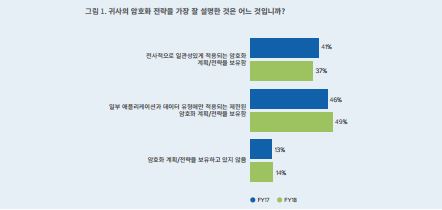

연구 조사의 응답자들은 전사적 전략(37%) 또는 특정 애플리케이션과 데이터 유형에 대한 한정된 전략으로(49%) 암호화 전략 보유의 중요성을 지속적으로 인지하고 있었습니다.

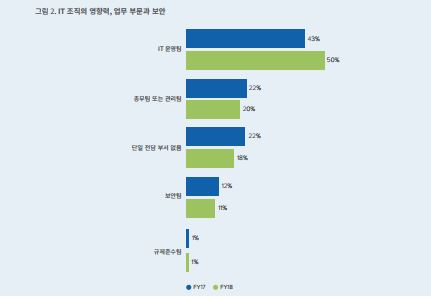

암호화 전략에 대한 책임은 조직 전반에 분산되어 있지만 IT 운영팀(50%)이 가장 큰 영향력을 가지고 있습니다. 응답자의 18%는 암호화 전략 전담 부서가 별도로 존재하지 않는다고 대답했습니다.

대부분의 기업은 재무 기록을 가장 많이 암호화하며 직원/HR 데이터와 지적 재산이 그 뒤를 이었습니다.

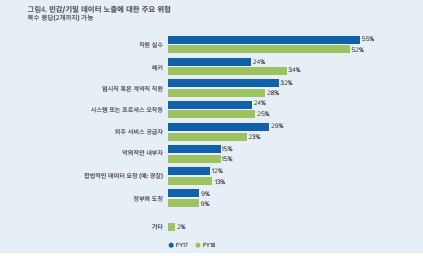

응답자의 52%가 민감 데이터에 대한 가장 큰 위협으로 직원 실수를 꼽았습니다. 응답자의 34%는 해커라고 답했으며, 응답자의 28%가 임시직 혹은 계약직 직원들이라고 대답했습니다.

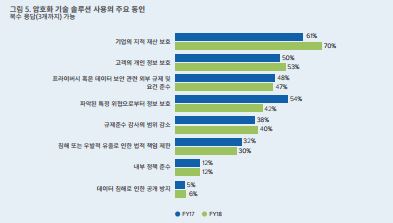

암호화 기술을 사용하는 주요 동인으로 응답자의 70%가 기업의 지적 재산 보호라고 대답했으며 53%는 고객의 개인 정보 보호라고 대답했습니다. 이와는 대조적으로 중요도가 떨어지는 동인으로는 내부 정책 준수(12%)와 데이터가 침해되어 공개되는 상황 방지(6%)가 있었습니다.

응답자의 74%가 조직 내 민감 데이터의 위치 파악을 가장 큰 도전 과제로 꼽았으며 42%는 암호화 기술의 초기 구현이라고 대답했습니다.

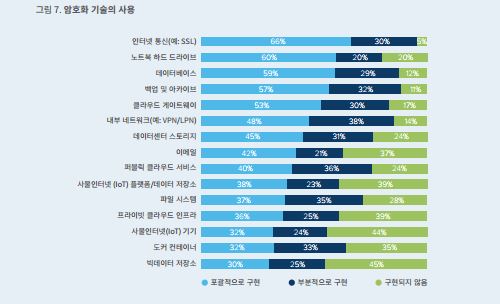

조직의 필요 사항은 매우 다양하기 때문에 어느 하나의 암호화 기술이 대표적으로 사용되는 일은 없습니다. 인터넷 통신, 노트북과 하드 드라이브, 데이터베이스의 암호화가 포괄적으로 구현될 확률이 가장 높았습니다. 반면 도커 컨테이너와 빅데이터 저장소 암호화는 포괄적으로 혹은 부분적으로 구현될 확률이 낮았습니다.

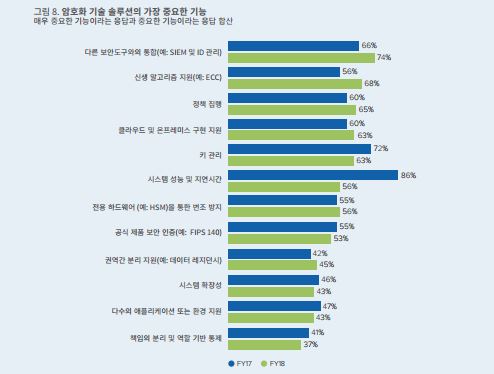

가장 중요한 기능으로는 다른 보안 도구와의 통합(74%), 새로운 알고리즘 지원(68%), 정책 집행(65%)이 있었습니다. 시스템 성능과 지연시간의 중요성은 크게 하락했습니다. 그 다음으로 중요하게 여겨지는 기능으로는 다수의 애플리케이션 또는 환경 지원과 책임의 분리 및 역할 기반 통제가 있었습니다.

가장 많이 나온 대답은 시스템의 격리 및 세분화( 57%), 명확한 소유권 부재(53%), 숙련된 직원 부족(47%)이었습니다. 관리가 가장 어려운 키 종류로는 응답자의 57%가 SSH키를 꼽았으며 그 다음으로 BYOK 키를 포함한 외부 클라우드 및 호스팅 서비스용 키(56%)와 SSL/TLS를 택했습니다. 응답자들이 속한 조직은 다양한 키 관리 시스템을 사용하고 있습니다. 가장 보편적으로 구현된 시스템은 공식적인 키 관리 정책(KMP, 61%)과 수동 프로세스(37%)였습니다.

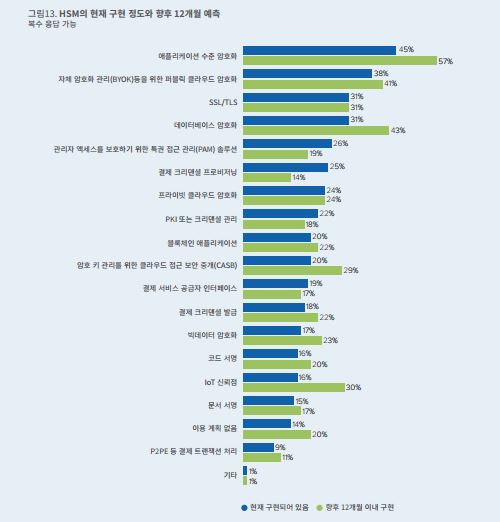

암호화 혹은 키 관리 전략에서 하드웨어 보안 모듈(HSM)의 중요성 대해 70%의 응답자가 현재 중요하다고 대답했고 64%가 앞으로 12개월 동안 더 중요해질 것이라고 대답했습니다. 애플리케이션 수준 암호화에서 HSM의 사용 사례가 늘어나고 있습니다. 앞으로 12개월 동안 예상되는 기타 주요 HSM 사용 사례에는 데이터베이스 암호화 및 BYOK와 SSL/TLS를 포함하는 퍼블릭 클라우드 암호화가 있습니다.

응답자의 59%가 암호화 서비스를 제공하는 중앙 관리팀이 있다고 대답했으며 이는 전세계 평균(60%)보다 조금 낮았습니다. 반면, 41%의 응답자는 애플리케이션 소유자/팀에서 각자의 암호화 서비스를 책임진다고 대답했습니다.

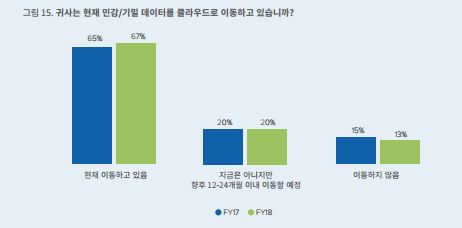

응답자의 67%가 (암호화 혹은 기타 메커니즘을 통한 난독화 여부에 상관없이) 자사의 민감/기밀 데이터를 클라우드로 이동 중이라고 대답했습니다. 응답자의 20%는 앞으로 12-24개월 내에 그렇게 할 계획이라고 대답했습니다. 응답자의 50%는 클라우드로 이동된 민감/기밀 데이터의 보호에서 클라우드 공급자의 책임이 가장 크다고 말했습니다.

응답자의 43%는 조직이 생성 및 관리하는 키를 사용해서 데이터를 자체적으로 암호화한 후에 클라우드로 전송한다고 대답했으며 35%는 클라우드 공급 업체가 생성/관리하는 키를 사용해서 클라우드에서 암호화가 이루어진다고 대답했습니다.

암호화 도입 및 전략

암호화 전략에 대한 책임은 조직 전반에 분산되어 있지만 IT 운영팀(50%)이 가장 큰 영향력을 가지고 있습니다. 응답자의 18%는 암호화 전략 전담 부서가 별도로 존재하지 않는다고 대답했습니다

응답자가 속한 조직이 정기적으로 암호화하는 7가지 데이터 유형의 목록입니다. 여기서 볼 수 있듯이 기업이 가장 많이 암호화하는 데이터는 재무 기록, 직원/HR 데이터 및 지적 재산입니다.

위협, 주요 동인과 우선순위

응답자의 52%가 민감/기밀 데이터 노출에 대한 가장 큰 위협으로 직원 실수를 꼽았습니다. 응답자 34%는 해커가 위협이라고 대답했으며 28%는 임시직 또는 계약직 직원들이 위협이라고 대답했습니다

암호화 구현을 추진하도록 하는 8가지 원동력이 그림 5에 나와 있습니다. 암호화 기술을 사용하는 주요 동인으로 응답자의 70%가 기업의 지적 재산 보호라고 대답했으며 53%는 고객의 개인 정보 보호라고 대답했습니다. 반면, 중요도가 떨어지는 동인으로는 내부 정책 준수(12%)와 데이터가 침해되어 공개되는 상황 방지(6%)가 있었습니다.

구현 선택

응답자들에게 조직 내에서 특정 암호화 기술이 포괄적으로 또는 부분적으로 구현되어 있는지 물었습니다. ‘포괄적인 구현’은 암호화 기술이 전사적으로 구현된 경우를 뜻하며 ‘부분 구현’은 암호화 기술이(포인트 솔루션처럼) 특정 용도에 한해 제한적으로 구현된 것을 의미합니다.

조직의 필요는 매우 다양하기 때문에 어느 하나의 암호화 기술이 대표적으로 사용되는 일은 없습니다.

인터넷 통신, 노트북과 하드 드라이브, 데이터베이스의 암호화가 포괄적으로 구현될 확률이 가장 많았습니다. 반면 도커 컨테이너와 빅데이터 저장소 암호화가 포괄적으로 혹은 부분적으로 구현될 확률이 낮았습니다.

“조직의 필요는 매우 다양하기 때문에 어느 하나의 암호화 기술이 대표적으로 사용되는 일은 없습니다. 인터넷 통신, 노트북과 하드 드라이브, 데이터베이스의 암호화가 포괄적으로 구현될 확률이 가장 높았습니다”

가장 중요하게 여겨지는 암호화 기능

그림8에서 암호화 기술의 12가지 기능을 확인할 수 있습니다. 각 백분율은 해당 기능의 중요성 정도를 나타내고 있습니다. 응답자들은 조직의 보안 태세에 가장 중요하게 여겨지는 암호화 기술 기능을 4점 만점으로 순서대로 매겼습니다.

가장 중요한 기능으로는 다른 보안 도구와의 통합(74%), 새로운 알고리즘 지원(68%), 정책 집행(65%)이 있었습니다. 반면 시스템 성능과 지연시간의 중요성은 크게 하락했습니다. 그 다음으로 중요하게 여겨지는 기능으로는 다수의 애플리케이션 또는 환경 지원과 책임의 분리 및 역할 기반 통제가 있었습니다

하드웨어 보안 모듈(HSM)의 중요성

HSM을 구현한 기업의 응답자들에게 암호화 혹은 키 관리 전략에서 하드웨어 보안 모듈(HSM)의 중요성에 대해 물었을 때 70%의 응답자가 현재 중요하다고 대답했고 64%가 앞으로 12개월 동안 더 중요해질 것이라고 대답했습니다.

그림 13은 HSM을 구현하는 주요 목적과 사용 사례를 요약한 것입니다. 애플리케이션 수준 암호화에서 HSM의 사용 사례가 늘어나고 있습니다. 앞으로 12개월 동안 예상되는 기타 주요 HSM 사용 사례에는 데이터베이스 암호화 및 BYOK와 SSL/TLS를 포함하는 퍼블릭 클라우드 암호화가 있습니다.

응답자의 59%가 암호화 서비스를 제공하는 중앙 관리팀이 있다고 대답했으며 전세계 평균은 60%였습니다. 응답자의 41%는 애플리케이션 소유자/팀에서 각자의 암호화 서비스를 책임진다고 대답했습니다.

“응답자의 43%는 조직이 생성/관리하는 키를 사용하여 데이터를 온프레미스에서 자체적으로 암호화한 후에 클라우드로 전송한다고 대답했으며 35%는 클라우드 내에서 클라우드 공급 업체가 생성/관리하는 키를 사용해 암호화가 이루어진다고 대답했습니다”

클라우드 암호화

그림 15를 보면 응답자의 67%가(암호화 혹은 기타 메커니즘을 통한 난독화 여부에 상관없이) 자사의 민감/기밀 데이터를 클라우드로 이동 중이라고 대답했습니다. 응답자의 20%는 앞으로 12-24개월 내에 그렇게 할 계획이라고 대답했습니다. 응답자의 50%는 클라우드로 이동된 민감/기밀 데이터의 보호에서 클라우드 공급자의 책임이 가장 크다고 밝혔습니다

응답자의 43%는 조직이 생성/관리하는 키를 사용해서 데이터를 자체적으로 암호화한 후에 클라우드로 전송한다고 대답했으며 35%는 클라우드 공급자가 생성/관리하는 키를 사용하여 클라우드에서 암호화가 이루어진다고 대답했습니다.